En la era digital actual, la seguridad en Internet es de suma importancia. A medida que los particulares y las empresas dependen más de internet para almacenar información sensible o realizar transacciones, también aumenta el riesgo de ciberamenazas.

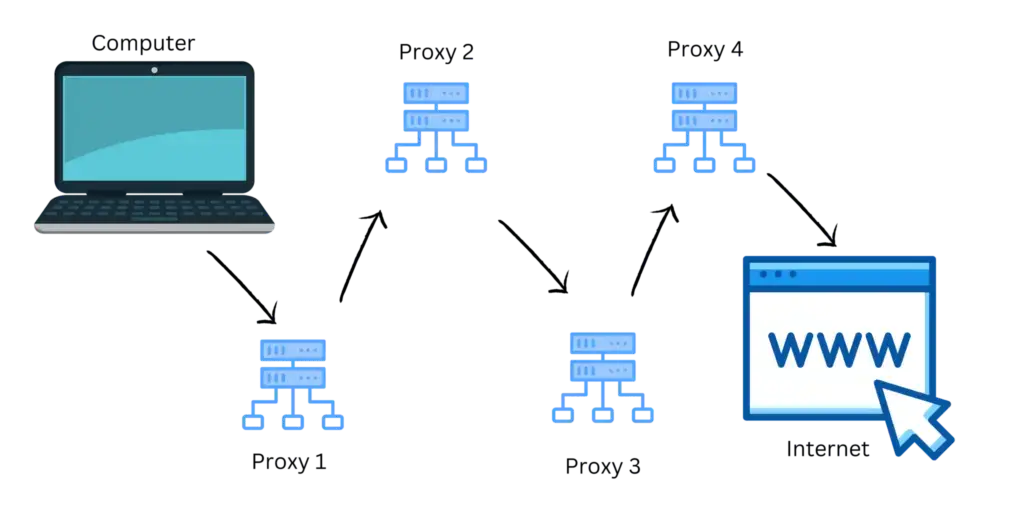

Una forma de mitigar este riesgo es el encadenamiento. El encadenamiento de proxies consiste en utilizar varios proxies en una secuencia para aumentar el anonimato y la seguridad mientras se navega por Internet.

Esta entrada del blog tratará sobre qué es el encadenamiento, cómo funciona y sus ventajas. También ofreceremos consejos sobre la implementación del encadenamiento de proxies, incluida la elección de los proxies adecuados y su correcta configuración.

Además, le presentaremos algunas herramientas populares de encadenamiento de proxy y compararemos sus características.

Finally, we will talk about IPBurger Proxies, a reliable provider of secure and anonymous proxies that ensures your online privacy is not compromised.

¿Qué es el encadenamiento de proxy?

Los servidores proxy se han hecho cada vez más populares en los últimos años, ya que la gente busca proteger su privacidad y seguridad en Internet. Sin embargo, el encadenamiento puede ser una herramienta poderosa para quienes requieren un nivel de protección aún mayor.

Básicamente, el encadenamiento consiste en utilizar varios servidores proxy en cadena para aumentar la privacidad y la seguridad. Cada servidor reenvía el tráfico al siguiente, ocultando así el origen y el destino originales del tráfico.

Proxy chaining is commonly used to bypass internet censorship and access geo-restricted content. It can also protect against cyber threats by hiding your IP address and location.

Sin embargo, es esencial elegir servidores fiables y configurarlos correctamente para lograr la máxima seguridad. El encadenamiento de proxies puede ser complejo de configurar, por lo que los usuarios pueden necesitar conocimientos técnicos o ayuda de profesionales informáticos.

En general, esta técnica puede ser muy eficaz para quienes necesitan más privacidad y seguridad mientras navegan por Internet.

Ventajas del encadenamiento de proxies

El encadenamiento de proxies se ha hecho cada vez más popular en los últimos años y por una buena razón. Enrutar el tráfico a través de múltiples proxies permite aumentar el anonimato y la seguridad.

Una de las principales ventajas del encadenamiento es que puede dificultar a los atacantes el rastreo de la fuente de tráfico original. Esta capa añadida de protección puede ser esencial en el mundo actual, donde las ciberamenazas son cada día más sofisticadas.

Another advantage of proxy chaining is that it can help bypass geographic restrictions and censorship by using proxies in different locations. For example, if you’re trying to access content only available in a particular country, you can use a proxy server in that country to get around any restrictions. This lets you access the content you want and helps protect your privacy and security by masking your IP address and location.

En general, el encadenamiento de proxies es una poderosa herramienta para cualquiera que desee mejorar su seguridad y privacidad en Internet. Tanto si te preocupan las ciberamenazas como si quieres acceder a contenidos con restricciones geográficas, el encadenamiento es una forma eficaz de lograr tus objetivos. Sólo tienes que asegurarte de elegir proveedores de proxy de confianza y configurarlos correctamente para conseguir la máxima seguridad.

Mayor anonimato y seguridad

La privacidad y la seguridad en Internet se han convertido en preocupaciones cruciales en el actual mundo de los datos. Si te preocupa que te rastreen o exponer tu información personal mientras navegas por Internet, encadenar es una forma eficaz de protegerte.

Al utilizar varios proxies en una cadena, el encadenamiento de proxies dificulta enormemente que alguien pueda rastrear tus actividades en línea hasta tu dirección IP real. Cada servidor de la cadena añade una capa adicional de cifrado, lo que hace mucho más difícil que hackers o espías intercepten tus datos.

Además, si viajas al extranjero o vives en un país con estrictas leyes de censura en Internet, el encadenamiento de proxy en las instalaciones puede ayudarte a acceder a contenidos restringidos sin llamar la atención.

En general, si valoras tu privacidad en Internet y quieres protegerte de las ciberamenazas, merece la pena considerar la opción de encadenar proxies.

Mayor rendimiento y velocidad

El encadenamiento de proxies no sólo proporciona mayor seguridad y anonimato, sino que también puede mejorar significativamente el rendimiento y la velocidad de tu conexión a Internet. Conectarse a varios proxies en cadena puede distribuir el tráfico web de forma más eficiente, reduciendo la carga de los servidores individuales y mejorando el rendimiento general.

Con el encadenamiento de proxies, es posible eludir las restricciones y la censura impuestas por gobiernos u organizaciones, proporcionando una capa adicional de anonimato, ya que cada proxy de la cadena enmascara la dirección IP de su cliente.

Sin embargo, elegir servidores proxy fiables y de buena reputación es crucial para un rendimiento y una seguridad óptimos. Además, configurarlo correctamente es esencial para garantizar que todas las conexiones sean seguras y privadas. Con una implementación adecuada, el encadenamiento puede ofrecer una solución eficaz para quienes buscan mejorar su experiencia en línea manteniendo la máxima privacidad y seguridad.

Implementación del encadenamiento de proxies

La implementación del encadenamiento implica el uso de múltiples proxies en una secuencia para aumentar la seguridad y la privacidad. El primer proxy de la cadena se conoce como "cliente", mientras que los siguientes se denominan "intermediarios". Al ocultar su dirección IP y evitar el rastreo por parte de sitios web y piratas informáticos, los proxies pueden ayudar a garantizar la máxima seguridad en línea. Además, pueden utilizarse para saltarse las restricciones geográficas y acceder a contenidos bloqueados en su región.

Sin embargo, es importante elegir proxies fiables y configurarlos correctamente para evitar posibles vulnerabilidades. Para garantizar una seguridad óptima, seleccione proxies que utilicen protocolos de cifrado avanzados y ofrezcan un tiempo de actividad fiable. Cuando configure el encadenamiento de proxies, asegúrese de que cada servidor está correctamente configurado para su caso de uso específico.

La implementación del encadenamiento mejora eficazmente la seguridad en línea y protege su privacidad mientras navega por Internet. Con una configuración adecuada y una selección cuidadosa de proxies de confianza, puedes beneficiarte de un mayor anonimato, un mejor rendimiento y una mayor protección frente a las ciberamenazas.

Elegir los proxies adecuados

Elegir los proxies adecuados es crucial para garantizar un rendimiento y una seguridad óptimos al implementar el encadenamiento de proxies. Hay varios factores a tener en cuenta a la hora de seleccionar proxies, como la ubicación, la velocidad y la fiabilidad. También es esencial utilizar varios tipos de proxies para aumentar la seguridad y el anonimato. Por ejemplo, el uso de proxies residenciales y de centros de datos puede proporcionar una gama más diversa de direcciones IP y disminuir las posibilidades de detección.

Probar y supervisar sus proxies con regularidad es esencial para asegurarse de que funcionan correctamente. Hay varias herramientas disponibles que pueden ayudar con la supervisión, como comprobadores o rotadores de IP. Además, mantente al día de cualquier vulnerabilidad potencial que pueda surgir en los proxies que hayas elegido.

Seleccionando y configurando cuidadosamente sus proxies, puede implementar cadenas eficaces que proporcionen la máxima seguridad para navegar por Internet o acceder a información confidencial. Así que tómate tu tiempo para elegir los proxies adecuados y mantente atento a su supervisión para obtener un rendimiento y una protección óptimos.

Configuración del encadenamiento de proxies

Al configurar el encadenamiento de proxies, la selección y disposición de los proxies es crucial. El primer paso es elegir un proxy primario que servirá como punto de partida para su cadena. Después, añada proxies en la secuencia que desee. Cada proxy de la cadena reenviará tu tráfico al siguiente de la fila hasta que llegue a su destino final.

Elegir proxies fiables y de confianza es importante a la hora de configurar una cadena de proxies. Asegúrate de que cada proxy de tu cadena funciona correctamente y ha sido probado a fondo antes de añadirlo a tu configuración. Recuerde que el encadenamiento de proxies puede ralentizar su conexión a Internet, así que controle el rendimiento con regularidad y ajuste la configuración según sea necesario. Con una implementación y supervisión adecuadas, el encadenamiento puede proporcionar la máxima seguridad para navegar por Internet o acceder a información confidencial.

Herramientas populares de encadenamiento

Proxy chaining can be accomplished using different tools with their own unique features and benefits. Some of the most popular tools include ProxyChains, Tor, and JonDonym. Each tool functions differently to help users achieve their desired level of anonymity and security while browsing the internet.

ProxyChains is a command-line tool that allows users to chain multiple proxies and increase their online privacy. It is available for Linux and macOS operating systems and can be used with any TCP or UDP connection program. On the other hand, Tor is free software that routes internet traffic through a network of volunteer servers to conceal a user’s location and usage from anyone conducting network surveillance or traffic analysis. Lastly, JonDonym provides anonymous web surfing services with multiple servers in different countries.

Al seleccionar una herramienta de encadenamiento de proxy, es importante tener en cuenta factores como la facilidad de uso, la velocidad, la fiabilidad y la seguridad. Las cadenas de proxy son ideales para usuarios avanzados que prefieren interfaces de línea de comandos, mientras que Tor proporciona un navegador fácil de usar con su propia cadena de proxy incorporada. Independientemente de la herramienta elegida, la cadena de proxy puede añadir una capa extra de seguridad enrutando el tráfico a través de múltiples proxies.

Características y comparación

A la hora de elegir una herramienta de encadenamiento, hay que tener en cuenta varias características y factores. En primer lugar, es importante elegir una herramienta compatible con el sistema operativo y fácil de usar. Sin embargo, el nivel de seguridad de la herramienta es la característica más importante a tener en cuenta. Proxychains es una herramienta compatible con proxies HTTP y SOCKS que permite configuraciones personalizadas. JAP/JonDo proporciona navegación anónima enrutando el tráfico a través de múltiples servidores, mientras que TOR ofrece cifrado de alto nivel y anonimato. Es vital sopesar los pros y los contras de cada herramienta en función de tus requisitos antes de seleccionar la que se ajuste a ellos.

IPBurger Proxies

Proxy chaining is an effective technique to enhance online security and privacy. IPBurger Proxies provides advanced features to help you create a chain with multiple locations and protocols, ensuring added protection. With IPBurger Proxies, you can browse the internet without fear of detection or tracing your online activities, providing anonymity and privacy.

By using a chain, you can increase the complexity of your online presence, making it more challenging for anyone to track your browsing activities. IPBurger Proxies offers a wide range of locations and protocols that allow you to create a custom chain that suits your needs. This way, you can ensure the highest level of security while browsing the internet.

Además de aumentar la seguridad, el encadenamiento de proxies ofrece mayor rendimiento y velocidad. Enrutando el tráfico a través de múltiples proxies en una cadena, la carga se distribuye entre varios servidores, reduciendo la latencia y mejorando las velocidades de descarga. IPBurger Proxies es una excelente opción para quienes buscan funciones de seguridad avanzadas y una experiencia de navegación de alta velocidad.

Conclusión

En el mundo actual, la seguridad en línea es primordial. El encadenamiento de proxies es una poderosa técnica que ayuda a mejorar su seguridad en línea al proporcionar un mayor anonimato y dificultar que los atacantes rastreen su actividad hasta usted.

El encadenamiento de proxies ofrece un mayor rendimiento y velocidad al utilizar varios proxies en sucesión. Para ello, hay que elegir los proxies adecuados y configurarlos correctamente. Hemos recopilado una lista de herramientas populares de encadenamiento de proxies con características y comparaciones para ayudarle a tomar una decisión informada.

For high-quality IPBurger proxies that offer ultimate security, sign up now!