À l'ère du numérique, la sécurité de l'internet est d'une importance capitale. Les particuliers et les entreprises ayant de plus en plus recours à l'internet pour stocker des informations sensibles ou effectuer des transactions, le risque de cybermenaces augmente également.

L'un des moyens d'atténuer ce risque est le chaînage. Le chaînage de proxys consiste à utiliser plusieurs proxys dans une séquence afin d'accroître l'anonymat et la sécurité lors de la navigation en ligne.

Cet article de blog traite de ce qu'est le chaînage, de son fonctionnement et de ses avantages. Nous fournirons également des conseils sur la mise en œuvre du chaînage de proxy, y compris le choix des bons proxys et leur configuration correcte.

En outre, nous vous présenterons quelques outils populaires de chaînage de proxy et comparerons leurs caractéristiques.

Finally, we will talk about IPBurger Proxies, a reliable provider of secure and anonymous proxies that ensures your online privacy is not compromised.

Qu'est-ce que le chaînage de procurations ?

Les serveurs proxy sont devenus de plus en plus populaires ces dernières années, car les gens cherchent à protéger leur vie privée et leur sécurité en ligne. Cependant, le chaînage peut être un outil puissant pour ceux qui ont besoin d'un niveau de protection encore plus élevé.

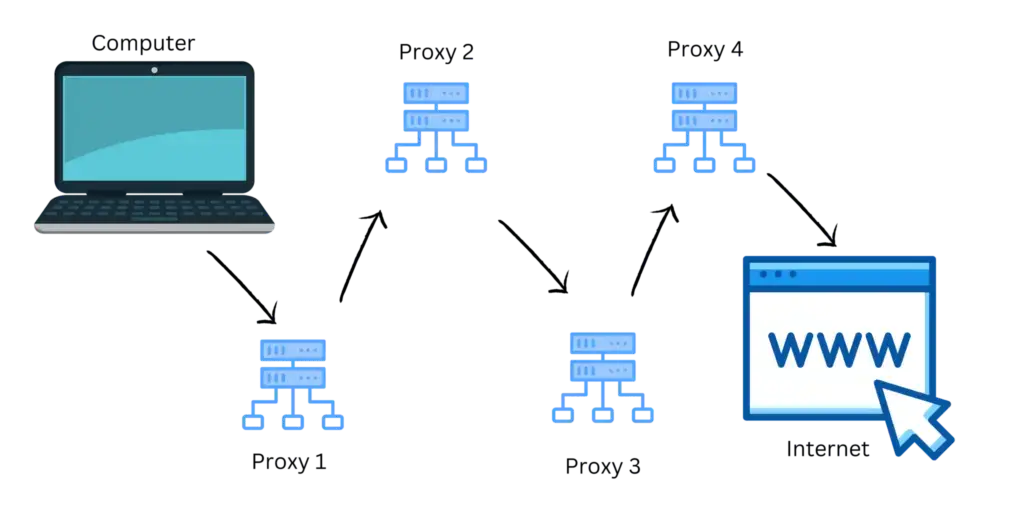

Le chaînage consiste essentiellement à utiliser plusieurs serveurs proxy en chaîne pour renforcer la confidentialité et la sécurité. Chaque serveur transmet le trafic au suivant, dissimulant ainsi la source et la destination initiales du trafic.

Le chaînage de proxy est couramment utilisé pour contourner la censure sur internet et accéder à des contenus géo-restreints. Il permet également de se protéger contre les cybermenaces en masquant son adresse IP et sa localisation.

Toutefois, il est essentiel de choisir des serveurs fiables et de les configurer correctement pour une sécurité maximale. Le chaînage de proxy peut être complexe à mettre en place, de sorte que les utilisateurs peuvent avoir besoin d'une expertise technique ou de l'assistance de professionnels de l'informatique.

Dans l'ensemble, cette technique peut s'avérer très efficace pour ceux qui ont besoin de plus de confidentialité et de sécurité lorsqu'ils naviguent sur l'internet.

Avantages du chaînage de procurations

Le chaînage de proxy est devenu de plus en plus populaire ces dernières années, et ce pour une bonne raison. En acheminant le trafic par l'intermédiaire de plusieurs proxys, il permet d'accroître l'anonymat et la sécurité.

L'un des principaux avantages du chaînage est qu'il peut rendre difficile pour les attaquants de remonter à la source du trafic d'origine. Cette couche de protection supplémentaire peut s'avérer essentielle dans le monde actuel, où les cybermenaces deviennent chaque jour plus sophistiquées.

Another advantage of proxy chaining is that it can help bypass geographic restrictions and censorship by using proxies in different locations. For example, if you’re trying to access content only available in a particular country, you can use a proxy server in that country to get around any restrictions. This lets you access the content you want and helps protect your privacy and security by masking your IP address and location.

Dans l'ensemble, le chaînage de proxy est un outil puissant pour tous ceux qui cherchent à améliorer leur sécurité et leur confidentialité en ligne. Que vous soyez préoccupé par les cybermenaces ou que vous souhaitiez accéder à des contenus géo-restreints, le chaînage est un moyen efficace d'atteindre vos objectifs. Veillez simplement à choisir des fournisseurs de proxy dignes de confiance et à les configurer correctement pour une sécurité maximale.

Anonymat et sécurité accrus

La protection de la vie privée et la sécurité en ligne sont devenues des préoccupations majeures dans le monde d'aujourd'hui, dominé par les données. Si vous craignez d'être suivi ou d'exposer vos informations personnelles lorsque vous naviguez sur l'internet, le chaînage est un moyen efficace de vous protéger.

En utilisant plusieurs proxys dans une chaîne, le chaînage de proxys rend extrêmement difficile pour quiconque de retracer vos activités en ligne jusqu'à votre adresse IP réelle. Chaque serveur de la chaîne ajoute une couche supplémentaire de cryptage, ce qui rend l'interception de vos données beaucoup plus difficile pour les pirates ou les espions.

En outre, si vous voyagez à l'étranger ou vivez dans un pays où les lois sur la censure de l'internet sont strictes, le chaînage de proxy sur site peut vous aider à accéder à des contenus restreints sans attirer l'attention sur vous.

Dans l'ensemble, si vous tenez à votre vie privée en ligne et souhaitez vous protéger contre les cybermenaces, le chaînage de proxy mérite d'être envisagé.

Amélioration des performances et de la rapidité

Le chaînage de proxys permet non seulement de renforcer la sécurité et l'anonymat, mais aussi d'améliorer considérablement les performances et la vitesse de votre connexion internet. La connexion à plusieurs proxys dans une chaîne peut distribuer le trafic web plus efficacement, réduisant la charge sur les serveurs individuels et améliorant la performance globale.

Avec le chaînage de proxy, il devient possible de contourner les restrictions et la censure imposées par les gouvernements ou les organisations, en fournissant une couche supplémentaire d'anonymat puisque chaque proxy de la chaîne masque l'adresse IP de votre client.

Toutefois, il est essentiel de choisir des serveurs proxy fiables et réputés pour obtenir des performances et une sécurité optimales. En outre, il est essentiel de le configurer correctement pour garantir que toutes les connexions sont sécurisées et privées. S'il est correctement mis en œuvre, le chaînage peut constituer une solution efficace pour ceux qui cherchent à améliorer leur expérience en ligne tout en conservant un maximum de confidentialité et de sécurité.

Mise en œuvre du chaînage de serveurs proxies

La mise en œuvre du chaînage implique l'utilisation de plusieurs proxies dans une séquence afin d'accroître la sécurité et la confidentialité. Le premier proxy de la chaîne est appelé "client", tandis que les proxys suivants sont appelés "intermédiaires". En masquant votre adresse IP et en empêchant les sites web et les pirates de vous suivre, les proxys peuvent contribuer à garantir une sécurité maximale en ligne. En outre, ils peuvent être utilisés pour contourner les restrictions géographiques et accéder à des contenus bloqués dans votre région.

Cependant, il est important de choisir des proxys de bonne réputation et de les configurer correctement pour éviter les vulnérabilités potentielles. Pour garantir une sécurité optimale, choisissez des serveurs proxies qui utilisent des protocoles de cryptage avancés et offrent un temps de disponibilité fiable. Lors de la configuration d'un chaînage de serveurs proxies, assurez-vous que chaque serveur est correctement configuré pour votre cas d'utilisation spécifique.

La mise en œuvre du chaînage renforce efficacement la sécurité en ligne et protège votre vie privée lorsque vous naviguez sur l'internet. Avec une configuration adéquate et une sélection minutieuse de proxys réputés, vous pouvez bénéficier d'un anonymat accru, de meilleures performances et d'une protection renforcée contre les cybermenaces.

Choisir les bons proxies

Il est essentiel de choisir les bons serveurs proxies pour garantir des performances et une sécurité optimales lors de la mise en œuvre du chaînage de serveurs proxies. Plusieurs facteurs doivent être pris en compte lors de la sélection des proxys, tels que la localisation, la vitesse et la fiabilité. Il est également essentiel d'utiliser différents types de proxies pour renforcer la sécurité et l'anonymat. Par exemple, l'utilisation de proxys résidentiels et de proxys de centres de données peut fournir une gamme plus diversifiée d'adresses IP et réduire le risque de détection.

Il est essentiel de tester et de contrôler régulièrement vos serveurs proxies pour garantir leur bon fonctionnement. Il existe plusieurs outils qui peuvent vous aider à effectuer ce contrôle, tels que les vérificateurs ou les rotateurs d'adresses IP. En outre, tenez-vous au courant de toutes les vulnérabilités potentielles des serveurs proxies que vous avez choisis.

En choisissant et en configurant soigneusement vos proxys, vous pouvez mettre en place des chaînes efficaces qui offrent une sécurité optimale pour la navigation sur internet ou l'accès à des informations sensibles. Prenez donc le temps de choisir les bons proxys et restez vigilant en les surveillant pour obtenir des performances et une protection optimales.

Configuration du chaînage de serveurs proxies

Lors de la configuration d'un chaînage de serveurs proxies, la sélection et la disposition des serveurs proxies sont cruciales. La première étape consiste à choisir un proxy primaire qui servira de point de départ à la chaîne. Ensuite, ajoutez les proxies dans l'ordre que vous souhaitez qu'ils utilisent. Chaque proxy de la chaîne transmettra votre trafic au suivant jusqu'à ce qu'il atteigne sa destination finale.

Il est important de choisir des serveurs proxies fiables et dignes de confiance lors de la configuration d'une chaîne de serveurs proxies. Assurez-vous que chaque proxy de votre chaîne fonctionne correctement et a été testé en profondeur avant de l'ajouter à votre configuration. N'oubliez pas que le chaînage de proxies peut ralentir votre connexion internet ; surveillez donc régulièrement les performances et ajustez les paramètres si nécessaire. Avec une mise en œuvre et une surveillance appropriées, le chaînage peut fournir une sécurité ultime pour la navigation sur internet ou l'accès à des informations sensibles.

Outils de chaînage populaires

Proxy chaining can be accomplished using different tools with their own unique features and benefits. Some of the most popular tools include ProxyChains, Tor, and JonDonym. Each tool functions differently to help users achieve their desired level of anonymity and security while browsing the internet.

ProxyChains is a command-line tool that allows users to chain multiple proxies and increase their online privacy. It is available for Linux and macOS operating systems and can be used with any TCP or UDP connection program. On the other hand, Tor is free software that routes internet traffic through a network of volunteer servers to conceal a user’s location and usage from anyone conducting network surveillance or traffic analysis. Lastly, JonDonym provides anonymous web surfing services with multiple servers in different countries.

Lors de la sélection d'un outil de chaînage de proxy, il est important de prendre en compte des facteurs tels que la facilité d'utilisation, la vitesse, la fiabilité et la sécurité. Les chaînes de proxy sont idéales pour les utilisateurs avancés qui préfèrent les interfaces de ligne de commande, tandis que Tor fournit un navigateur facile à utiliser avec sa propre chaîne de proxy intégrée. Quel que soit l'outil choisi, la chaîne de proxy peut ajouter une couche supplémentaire de sécurité en acheminant le trafic par le biais de plusieurs proxys.

Caractéristiques et comparaison

Lors du choix d'un outil de chaînage, plusieurs caractéristiques et facteurs doivent être pris en compte. Tout d'abord, il est important de sélectionner un outil compatible avec votre système d'exploitation et facile à utiliser. Cependant, le niveau de sécurité de l'outil est la caractéristique la plus cruciale à prendre en compte. Proxychains est un outil qui prend en charge les proxys HTTP et SOCKS tout en permettant des configurations personnalisées. JAP/JonDo permet de naviguer de manière anonyme en acheminant le trafic par le biais de plusieurs serveurs, tandis que TOR offre un niveau élevé de cryptage et d'anonymat. Il est essentiel de peser le pour et le contre de chaque outil en fonction de vos besoins avant de choisir celui qui y correspond.

Proxies IPBurger

Proxy chaining is an effective technique to enhance online security and privacy. IPBurger Proxies provides advanced features to help you create a chain with multiple locations and protocols, ensuring added protection. With IPBurger Proxies, you can browse the internet without fear of detection or tracing your online activities, providing anonymity and privacy.

By using a chain, you can increase the complexity of your online presence, making it more challenging for anyone to track your browsing activities. IPBurger Proxies offers a wide range of locations and protocols that allow you to create a custom chain that suits your needs. This way, you can ensure the highest level of security while browsing the internet.

Outre une sécurité accrue, le chaînage de proxy permet d'améliorer les performances et la vitesse. En acheminant le trafic par l'intermédiaire de plusieurs serveurs proxies dans une chaîne, la charge est répartie entre plusieurs serveurs, ce qui réduit la latence et améliore les vitesses de téléchargement. IPBurger Proxies est une excellente option pour ceux qui recherchent des fonctions de sécurité avancées et une expérience de navigation à grande vitesse.

Conclusion

Dans le monde d'aujourd'hui, la sécurité en ligne est primordiale. Le chaînage de proxy est une technique puissante qui permet d'améliorer votre sécurité en ligne en renforçant l'anonymat et en empêchant les pirates de remonter jusqu'à vous.

Le chaînage de proxys permet d'améliorer les performances et la vitesse en utilisant plusieurs proxys à la suite. Pour mettre en œuvre le chaînage, il faut choisir des proxys appropriés et configurer correctement l'installation. Nous avons dressé une liste des principaux outils de chaînage de proxy, avec leurs caractéristiques et leurs comparaisons, afin de vous aider à prendre une décision éclairée.

For high-quality IPBurger proxies that offer ultimate security, sign up now!