Los sitios web de VPN tratan a los proxies de forma bastante injusta.

A una parte de mí le gustaría poner la otra mejilla, pero eso no te ayuda mucho.

Así que, aparte de aclarar las cosas sobre los proxies en este artículo, también me bajo los pantalones con los proveedores de VPN.

Lo que sigue es un cuidadoso estudio de lo que las VPN y los proxies pueden y no pueden hacer.

Al final, tendrás una buena idea de la seguridad, privacidad y libertad que puedes esperar de cualquiera de ellos.

¿Por qué VPN y proxies?

La gente utiliza VPN y proxies para ocultar su comportamiento e identidad en Internet. Si se hace con habilidad, puede dar muchos frutos:

- Eludir las restricciones geográficas, la censura y los bloqueos de cuentas

- Inmunizar al software automatizado, como raspadores web y bots, frente a la protección contra rastreadores.

- Evite el rastreo de IP, la molesta vigilancia y la limitación del ancho de banda

- Añade una capa de seguridad y privacidad para proteger la información sensible (contraseñas, cuentas bancarias, desnudos...)

En resumen, utilizamos VPN y proxies por seguridad, privacidad y libertad.

Las libertades son sencillas de señalar: las VPN y los proxies solucionan el geobloqueo, la censura política y muchos otros tipos de restricciones relacionadas con la web.

Security and privacy on the other hand are not as clear, and a lot of it has to do with your own digital hygiene. But when you route personal traffic through a VPN or proxy server – you’re at their mercy.

Por eso es importante comprender el papel que desempeñan las VPN y los proxies en tu perfil general de seguridad y privacidad.

¿Cómo responden las VPN y los proxies a sus necesidades?

Tanto las VPN como los proxies desvían su tráfico y ocultan su dirección IP personal. Se dice que un proxy es una pasarela y una VPN un túnel seguro.

(Pero probablemente deberíamos mirar más de cerca)

¿Qué es una VPN?

Una Red Privada Virtual (VPN) es como un ordenador, pero mucho más pequeño. Se interpone entre el sistema operativo (SO) del cliente y el resto de Internet. También podría llamarse proxy, porque ¡sorpresa! lo es.

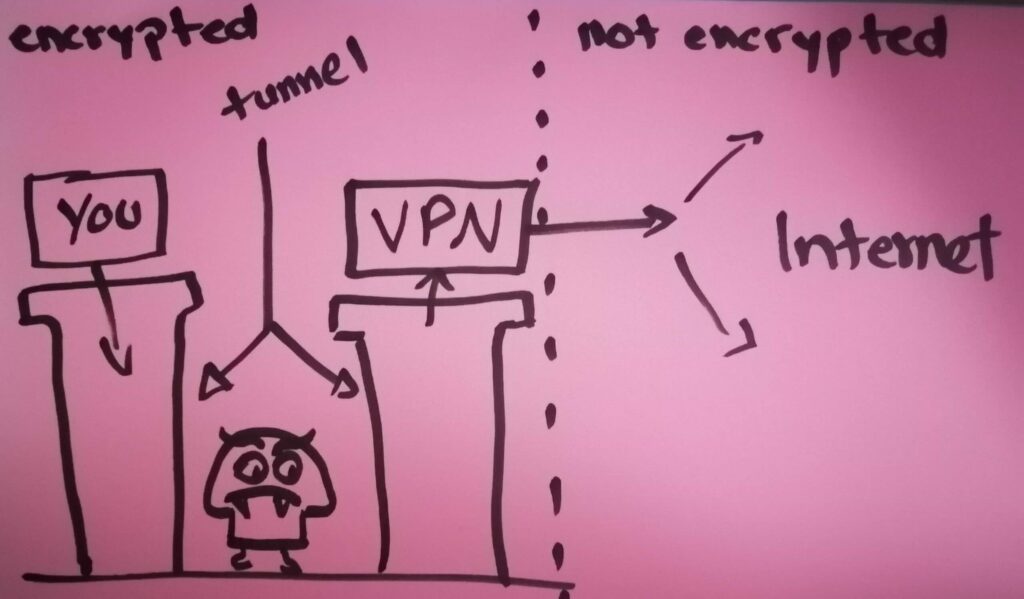

La característica clave que distingue una VPN de otros proxies son los códigos secretos que encriptan todos sus datos. El código clave codifica algorítmicamente tu información y envía pequeños paquetes de datos secretos al servidor VPN.

Un segundo código clave -el antídoto del primer código clave- descifra los paquetitos de datos secretos... ¡y viola!

Un túnel VPN. Nombre confuso, pero da esperanzas a la gente.

Tus datos, ahora sin cifrar, siguen hacia donde tú querías que fueran. Pero en lugar de ver tu dirección IP, los sitios web ven la dirección IP de la VPN.

¿Qué es un poder?

Un proxy también se interpone entre usted e Internet. Hay tres tipos de proxy que puedes utilizar para ocultar tu identidad.

Los proxies de centros de datos son parientes cercanos de las VPN porque también están alojados en servidores remotos.

Residential proxies are hosted by computers and modems that have a real residential IP address.

Mobile proxies are hosted by smartphones and other devices that connect to 3G and 4G cellular networks.

Just like VPNs, you connect to proxies through a server. A proxy server may simply be a browser extension like FoxyProxy or SwitchyOmega. If you’re a client of ours, it’s a sophisticated proxy management system that connects clients to a vast network of specialized proxies and features.

Tanto las VPN como los proxies son, funcionalmente, proxies. Ocultan tu dirección IP con la suya propia. Las VPN afirman tener una ventaja sobre los proxies gracias a un túnel especial que cifra los datos intercambiados entre usted y el servidor VPN.

Pero entonces los datos se desencriptan antes de salir al mundo real.

¿Qué sentido tiene?

Parece una falsa sensación de seguridad.

Y los proxies, ¿tienen algún tipo de cifrado?

Let’s see what VPN service providers have to say, and then compare that to reality.

Qué afirman los servicios VPN sobre su seguridad y privacidad

- Seguridad y privacidad totales

- Cifrado de nivel militar

- Políticas estrictas de no registro

- Cifrado completo del sistema operativo

- Todos los datos ocultos a hackers, ISP, gobierno

La verdad

La mayoría de las brechas de seguridad ocurren cuando bajas la guardia. Además de invitarte a cenar, acariciarte el ego y emborracharte, no se me ocurre mejor forma de ablandar tus defensas que términos como "de grado militar", "privacidad absoluta" y "todo cifrado".

Apuntan este tipo de lenguaje de truco de ventas a tu bolsillo, y también a tu buen juicio.

In fact, VPNs make great targets for hackers because they know where to find unsuspecting victims with something valuable to hide.

Government agencies are big fans as well. The feds can sit back and relax while VPN companies cultivate world-class honeypots for them.

La "estricta política de cero registros" es otra estratagema de marketing. Cómo puede haber cero registros?

(Pista: Mienten)

- Registran tu información de pago, a menos que pagues con criptomonedas.

- Registran su IP y su dirección de correo electrónico, a menos que pongan fin a todas las comunicaciones tras la lectura.

- You may want to consider warrant canaries and fourteen eyes.

- Un poco de ancho de banda de registro para limitar su uso

Así que si están dispuestos a falsear la verdad (y a veces directamente a mentirte) sobre sus propios servicios, será mejor que aclaremos también lo que dicen sobre los proxies.

¿Son peligrosos los proxies?

Unless they’re referring exclusively to free proxies – which you should avoid – proxies aren’t any more dangerous than your own secure internet connection.

El tráfico de tu navegador ya está cifrado con el protocolo HTTPS. Si visitas un sitio web y tiene ese pequeño candado junto a la barra de direcciones, la conexión está cifrada.

¿Son lentos los proxies?

Pueden serlo si insistes en jugar con el fuego de los proxies gratuitos. También entran en juego otros factores.

- Los proxies de centros de datos y móviles suelen ser los más rápidos; los proxies residenciales compartidos son más lentos.

- A qué distancia se encuentra el proxy del sitio web de destino(los proxies residenciales rotatorios resuelven este problema).

- Las capas adicionales de cifrado ralentizan el proceso, como un túnel VPN, por ejemplo.

Parece que los proveedores de VPN necesitan hacer algo de trabajo en la sombra, y dejar de proyectar sus inseguridades sobre los proxies.

Limitaciones de la privacidad y la seguridad

La privacidad y la seguridad en Internet no son cosa de un solo día. Es una batalla continua. Las VPN y los proxies ayudan un poco, pero no pueden hacer frente a todos los riesgos. (Ni de lejos)

Qué pueden hacer

- Ocultar su dirección IP

Lo que no pueden hacer

- Evite las inyecciones de malware

- Protegerle de los proveedores que le venden

- Eludir las huellas digitales y los perfiles de comportamiento

- Detener las violaciones de datos

- Mantenga privados los datos de sus usuarios

En cualquier caso, debe poder confiar en su proveedor.

(Ayuda que no te mientan).

Superpoderes VPN únicos

- Bypass most geo-restrictions (except in countries that prohibit them, and streaming applications that ban entire ranges of VPN addresses)

- Eso es todo.

Superpoderes únicos de Proxy

- Eludir todas las restricciones geográficas (los proxies residenciales parecen usuarios reales)

- Recopilación eficaz de datos con raspadores web sin detección constante de la protección contra el rastreo.

- Crear y gestionar varias cuentas para plataformas de redes sociales como Instagram y Reddit.

- Create and manage multiple stealth accounts for eCommerce platforms like eBay, Amazon, Shopify, and Craigslist

- Utiliza cualquier bot de zapatillas para copiar zapatos en cualquier sitio de calzado

Las mejores formas de utilizar las VPN

- Originalmente diseñadas para gestionar el acceso de los miembros a las redes internas, las VPN siguen siendo una buena opción para que las empresas y organizaciones sin ánimo de lucro compartan recursos privados mediante nombres de usuario y contraseñas.

- Las VPN te permitirán superar la mayoría de las restricciones geográficas y de los proveedores de servicios de Internet, por lo que son muy útiles si quieres acceder a contenidos bloqueados o censurados.

- Son especialmente convenientes como medida de seguridad adicional en redes abiertas como aeropuertos y WiFi públicas.

Consejos (tanto para proxies como para VPN)

- Stick to HTTPS versions of websites. They use Transport Layer Security (TLS) that encrypts communications over the web. HTTP versions have no encryption, which means anyone can see what you do after you leave that cozy little VPN tunnel and proceed to the internet.

- Pague por un proveedor de servicios de confianza. Todo lo que es gratis viene con ataduras, y esas ataduras pueden estar vinculadas a tu información personal.

- Don’t use your admin account for everyday tasks and keep all your software patched.

- Siempre que vea garantías de total privacidad y libertad, investigue.

Los proxies son seguros y demasiado útiles para ser menospreciados por la competencia. Las VPN también son seguras, pero no te creas la mierda que te cuentan.